В эпоху повсеместного https и защиты персональных данных в пору позаботиться об анономности в сети, используя, так называемую, луковую маршрутизацию. А поможет нам в этом Tor — система прокси-серверов, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания.

Установка Tor Bundle в Ubuntu

Создайте новый файл tor.list в директории /etc/apt/sources.list.d/ со следующим содержимым:

deb http://deb.torproject.org/torproject.org xenial main deb-src http://deb.torproject.org/torproject.org xenial main

Добавьте gpg-ключи, выполнив последовательно в консоли следующие команды:

gpg -keyserver keys.gnupg.net -recv 886DDD89 gpg -export A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 | sudo apt-key add -

Теперь обновите источники и установите Tor:

sudo apt-get update sudo apt-get install tor deb.torproject.org-keyring

Настройка Tor Bundle в Ubuntu

Вся первоначальная настройка Tor сводится к копированию моего файла в папку с установленным Tor.

Создайте файл /etc/tor/torrc и впишите туда следующее:

SOCKSPort 9050 CacheDNS UseDNSCache

SOCKSPolicy accept private:*,reject *:*

DataDirectory /var/lib/tor

Log notice file /var/log/tor/notice.log

ExcludeExitNodes {ru},{ua},{by},{kz},{??}

StrictNodes 1

Установка Tor Bundle в Windows в качестве сервиса

Скачайте архив с официального сайта проекта, содержащий Expert Bundle.

Распакуйте содержмое zip-архива в папку tor в корне вашего жесткого диска.

Это важно, так как позволит избежать проблем в будущем, когда в пути встречаются русские символы или пробелы.

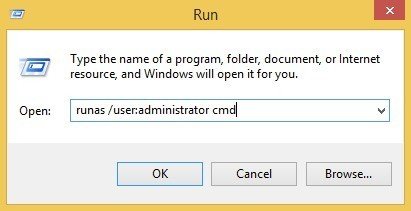

Откройте терминал с административными правами. Для чего вызовите меню «Выполнить», нажав на клавиатуре клавиши Win + R.

И вставьте следующую команду в появившемся окне:

runas /noprofile /user:administrator cmd

Administrator — имя пользователя с полными правами. У вас может отличаться.

Добавьте новый сервис TOR:

sc create TOR binPath= "C:torTortor.exe -nt-service -f C:torDataTortorrc"

Настройка Tor Bundle в Windows

Вся первоначальная настройка сводится к копированию моего файла в папку с установленным Tor.

Создайте файл C:torDataTortorrc и впишите туда следующее:

SOCKSPort 9050 CacheDNS UseDNSCache

SOCKSPolicy accept private:*,reject *:*

DataDirectory C:torvar

Log notice file C:torvarnotice.log

HeartbeatPeriod 1 hours

ExitRelay 0

GeoIPFile C:torDataTorgeoip

GeoIPv6File C:torDataTorgeoip6

ExcludeExitNodes {ru},{ua},{by},{kz},{??}

StrictNodes 1

Настройка софта, поддерживающего Socks

Чтобы ваши приложения начали использовать луковую маршрутизацию, впишите в их настройках в качестве прокси socks 4a или 5.0 хост 127.0.0.1 с портом 9050.

Проверка маршрутизации Tor

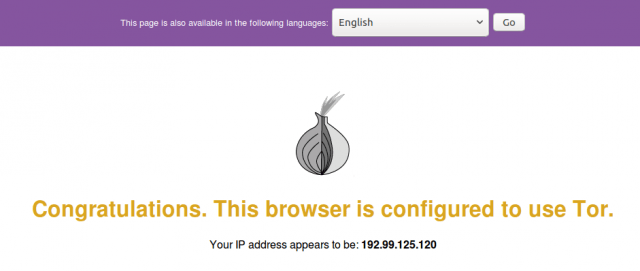

Чтобы убедиться, что луковая маршрутизация у вас работает корректно, просто зайдите на тестовую страницу проекта.

Если вас встретила жёлтая надпись «Congratulations. This browser is configured to use Tor», то всё впорядке, иначе проверьте, запущена ли служба Tor, соединился ли клиент с сетью (в логе «Bootstrapped 100%»).

Работа с onion-ресурсами

Внутри сети Tor доступны ресурсы в домене .onion. Их неполный список можно увидеть здесь.

Чтобы на них попасть, вы должны быть подключены к сети и ваши браузеры настроены должным образом.

Mozilla Firefox

Заходим в about:config, ищем параметр network.proxy.socks_remote_dns и выставляем его значение в true.

Chromium/Google Chrome

Заходим в Настройки, выбираем «Показать дополнительные настройки» и в разделе «Личные данные» делаем пункт «Предсказывать сетевые действия для ускорения загрузки страниц» неактивным.

Приятного и безопасного вам сёрфинга.

Источник: https://www.kobzarev.com/soft/tor/